Lauern hinter den nützlichen Makro-Einstellungen auch Gefahren? Die Automatisierung durch Makros bietet zwar viele Vorteile, birgt aber auch das Risiko des Missbrauchs. Dieser Artikel taucht tief in die Schattenseiten der Makro-Programmierung ein und untersucht, wie vermeintlich harmlose Anpassungen zu unerwünschten und schädlichen Aktionen führen können.

Von der Optimierung von Arbeitsabläufen bis hin zur Automatisierung komplexer Aufgaben – Makros bieten ein enormes Potenzial. Doch diese Macht kann missbraucht werden. Die Manipulation von Makro-Einstellungen kann zu automatisierten Angriffen, Datenverlust und Systeminstabilität führen. Wie können wir die Vorteile der Makros nutzen, ohne den Gefahren des Missbrauchs zu erliegen?

Die Grenze zwischen legitimer Nutzung und Missbrauch ist oft verschwommen. Was als zeitsparende Automatisierung beginnt, kann schnell in unerlaubte Manipulationen ausarten. Dieser Artikel beleuchtet die verschiedenen Facetten des Makro-Missbrauchs und bietet Einblicke in die Mechanismen, die dahinterstecken.

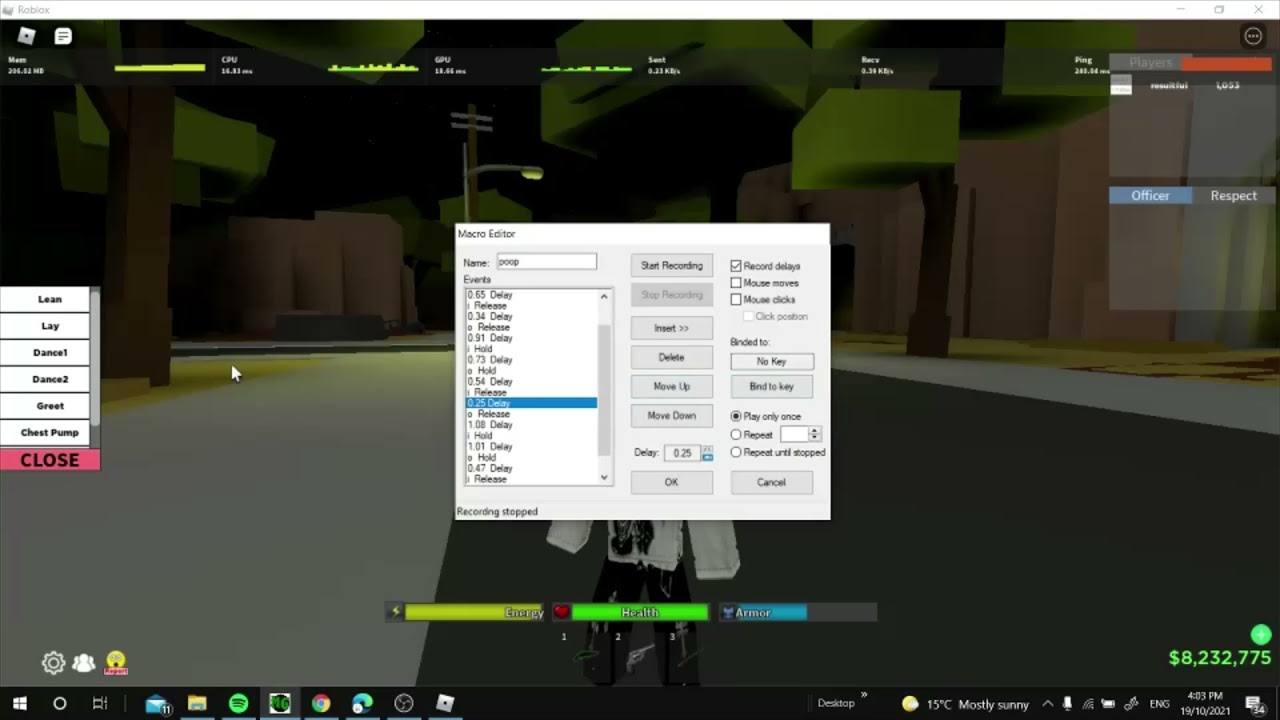

Die zunehmende Verbreitung von Makros in verschiedenen Anwendungen und Plattformen macht das Verständnis der damit verbundenen Risiken umso wichtiger. Von Gaming-Cheats bis hin zu automatisierten Spam-Attacken – die Möglichkeiten des Missbrauchs sind vielfältig und die Folgen können gravierend sein.

Dieser Artikel dient als Leitfaden durch den Dschungel der Makro-Einstellungen und -Sicherheit. Erfahren Sie, wie Sie sich vor Missbrauch schützen, verantwortungsvoll mit Makros umgehen und die Vorteile der Automatisierung sicher nutzen können.

Die Geschichte der Makro-Automatisierung ist eng mit der Entwicklung von Software und Computersystemen verbunden. Ursprünglich als Werkzeug zur Vereinfachung repetitiver Aufgaben gedacht, entwickelten sich Makros schnell zu einem mächtigen Instrument, das auch für unerlaubte Zwecke missbraucht werden kann.

Ein zentrales Problem im Zusammenhang mit Makro-Missbrauch ist die Schwierigkeit der Erkennung. Oftmals sind manipulierte Makros schwer von legitimen Automatisierungen zu unterscheiden, was die Prävention und Bekämpfung erschwert.

Unter Makro-Missbrauch versteht man die Verwendung von Makros für unerlaubte oder schädliche Aktionen. Beispiele hierfür sind das automatisierte Versenden von Spam-Nachrichten, die Manipulation von Online-Spielen oder der unbefugte Zugriff auf Systeme.

Angenommen, ein Makro ist so konfiguriert, dass es automatisch Text in ein Eingabefeld eingibt. Dies kann für das automatische Ausfüllen von Formularen nützlich sein. Wird das Makro jedoch missbraucht, könnte es verwendet werden, um unerwünschte Nachrichten oder schädlichen Code zu verbreiten.

Vor- und Nachteile von Makro-Automatisierung

| Vorteile | Nachteile |

|---|---|

| Zeitersparnis | Potenzial für Missbrauch |

| Automatisierung repetitiver Aufgaben | Sicherheitsrisiken |

| Verbesserte Effizienz | Komplexität der Einrichtung |

Häufig gestellte Fragen:

1. Was sind Makros? Antwort: Makros sind automatisierte Abläufe von Befehlen.

2. Wie kann man Makro-Missbrauch verhindern? Antwort: Durch Sicherheitsmaßnahmen und bewussten Umgang mit Makros.

3. Welche Risiken birgt Makro-Missbrauch? Antwort: Datenverlust, Systeminstabilität, Sicherheitslücken.

4. Wie erkennt man manipulierte Makros? Antwort: Durch Überprüfung des Makro-Codes und Beobachtung des Systemverhaltens.

5. Wo findet man weitere Informationen zu Makro-Sicherheit? Antwort: In der Dokumentation der jeweiligen Software oder online.

6. Welche Arten von Makro-Missbrauch gibt es? Antwort: Spam, Cheating, unbefugter Zugriff.

7. Wie kann man Makros sicher verwenden? Antwort: Durch sorgfältige Konfiguration und regelmäßige Überprüfung.

8. Welche Rolle spielt die Benutzerbildung bei der Prävention von Makro-Missbrauch? Antwort: Eine entscheidende Rolle, da bewusste Nutzer Missbrauch erkennen und verhindern können.

Tipps und Tricks: Überprüfen Sie regelmäßig Ihre Makro-Einstellungen und aktualisieren Sie Ihre Software, um Sicherheitslücken zu schließen.

Zusammenfassend lässt sich sagen, dass Makro-Automatisierung ein mächtiges Werkzeug ist, das sowohl Vorteile als auch Risiken birgt. Die Möglichkeit des Missbrauchs darf nicht unterschätzt werden. Durch verantwortungsvollen Umgang, regelmäßige Überprüfung der Einstellungen und kontinuierliche Weiterbildung können wir die Vorteile der Makros nutzen, ohne den Gefahren des Missbrauchs zu erliegen. Es ist wichtig, sich der potenziellen Risiken bewusst zu sein und proaktiv Maßnahmen zu ergreifen, um die Sicherheit der Systeme zu gewährleisten. Die Zukunft der Automatisierung hängt davon ab, wie wir mit diesen Herausforderungen umgehen. Nur durch ein verantwortungsvolles und sicherheitsbewusstes Vorgehen können wir das volle Potenzial der Makro-Technologie ausschöpfen und gleichzeitig die damit verbundenen Risiken minimieren.

tg macro settings to macro abuse - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

OP Auto Clicker Best Settings and Configurations Guide - Trees By Bike

TG Macro Settings Download - Trees By Bike

Image representing account privacy settings - Trees By Bike

Auto clicker and auto typer - Trees By Bike

TG Macro Settings Download - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

TG Macro Settings Download - Trees By Bike

Xboxs dns settings rundown on Craiyon - Trees By Bike

tg macro settings to macro abuse - Trees By Bike

Settings for inventory management on Craiyon - Trees By Bike